Conférenciers REcon 2026

Dates de la conférence: 19-21 juin 2026

Lieu: Hilton DoubleTree Montréal

Conférenciers de la conférence confirmés

Conférenciers actuels issus des sessions en vedette du CFP:

Toshinori Usui

8 Years of Reverse-Engineering Interpreters: Techniques, Automation, and One Framework

Présentation (60 minutes)

John McIntosh

Agentic Reverse Engineering: Building Custom AI Skills with Coding Agents

Atelier (3h)

Stefan Esser

Beyond XNU: Anatomy of the Secure Kernel & Exclaves on Apple Silicon

Présentation (60 minutes)

Grégoire Menguy

Black-box deobfuscation: reverse engineering binaries with your eyes closed (or almost)

Présentation éclair (30 minutes)

Alejandro Pinna

Chaining Microsoft binaries to get privileged primitives in Windows kernel

Présentation (60 minutes)

Mathilde Venault

Click Once and Stay Forever: uncovering a new abuse of the ClickOnce technology

Présentation (60 minutes)

Nicolò Altamura

Deobfuscation in the Age of Agentic Reverse Engineering

Présentation éclair (30 minutes)

Tim Blazytko

Deobfuscation in the Age of Agentic Reverse Engineering

Présentation éclair (30 minutes)

Lennert Wouters

Failure Is Not an Option: A Reliable Process to Exploit STM32F2/F4 Microcontrollers

Présentation (60 minutes)

Joe Grand

Failure Is Not an Option: A Reliable Process to Exploit STM32F2/F4 Microcontrollers

Présentation (60 minutes)

Tim Noise

FAT Chungus: CVE-2025-24857 - A Journey Through U-Boot Exploitation

Présentation (60 minutes)

bryce case, jr. / ytcracker

FAT Chungus: CVE-2025-24857 - A Journey Through U-Boot Exploitation

Présentation (60 minutes)

Kirils Solovjovs

From Bus Wires to Badges: Breaking Into DUOX PLUS Through RFID

Présentation (60 minutes)

Philippe Laulheret

I have to use AI, so what now? A skeptic guide to vibing RE/VR

Présentation éclair (30 minutes)

Nicole Fishbein

Présentation éclair (30 minutes)

Hugo

Prism Internals: Reversing Microsoft's x86-to-ARM64 Binary Translator

Présentation (60 minutes)

Todd Manning

Putting the Genie Back in the Bottle: Agentic Reverse Engineering of Claude's Security Architecture

Présentation (60 minutes)

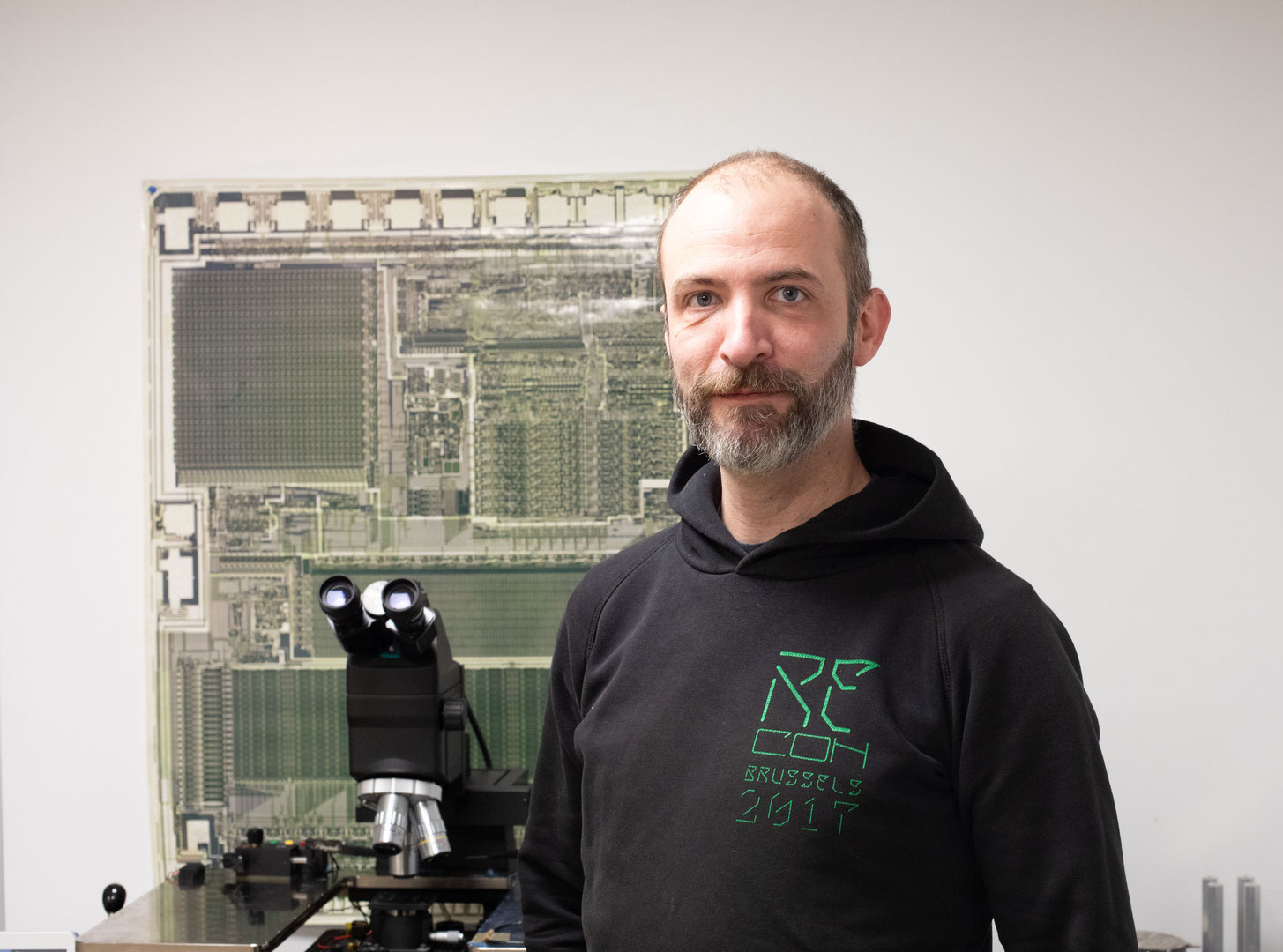

Olivier THOMAS - Texplained

Présentation (60 minutes)

Elias Bachaalany

SELECT * FROM binary - Vibe Reversing Across IDA, Ghidra, and Binary Ninja

Présentation (60 minutes)

Voir la liste source sur le CFP | Voir les sessions

Formateurs

Nos instructeurs de formation 2026 incluent des chercheurs en sécurité et praticiens de classe mondiale:

Sina Kheirkhah

Advanced .NET Exploitation

Chercheur en vulnérabilités spécialisé dans l'exploitation bas niveau. "Master of Pwn" Pwn2Own 2025.

Olivier Thomas

Advanced IC Reverse Engineering & Data Extraction

Expert en rétro-ingénierie de circuits intégrés et sécurité matérielle.

Marion Marschalek

Advanced Malware Reverse Engineering

Chercheuse renommée en logiciels malveillants et rétro-ingénieure.

Keith Ramphal

Advanced Malware Reverse Engineering

Chercheur en sécurité spécialisé dans les logiciels malveillants étatiques et la sécurité des systèmes distribués.

Richard Johnson

AI Agents for Cybersecurity

Expert en application de l'IA et de l'apprentissage automatique à la recherche en sécurité.

Tim Blazytko

Software Deobfuscation Techniques

Co-fondateur d'emproof, expert en désobfuscation de code et fuzzing.

Yarden Shafir

Windows Internals for Reverse Engineers

Chercheuse en vulnérabilités chez Vigilant Labs, experte des internes Windows.

Andrey Konovalov

Exploiting the Linux Kernel

Chercheur en sécurité du noyau Linux et développeur d'exploits.

Cristofaro Mune

The Art of Fault Injection

Co-fondateur de Raelize, 25+ ans en sécurité, expert en attaques matérielles.

Niek Timmers

The Art of Fault Injection

Co-fondateur de Raelize, expert en sécurité des appareils spécialisé dans l'injection de fautes.

Julien Cohen-Scali

Attacking Real World IoT

Chercheur en cybersécurité chez FuzzingLabs, spécialisé dans la sécurité IoT et embarquée.

Lucas Van Haaren

Attacking Real World IoT

Chercheur en sécurité chez FuzzingLabs, recherche de vulnérabilités IoT et systèmes embarqués.

Kyle Martin

Automated Reverse Engineering with Binary Ninja

Ingénieur en cybersécurité, dirige les formations Binary Ninja et développe des outils d'analyse.

Dr. Malachi Jones

Automating RE with AI/ML

Chercheur principal IA/LLM en cybersécurité chez Microsoft, recherche sur l'autonomie des agents.

Joe Mansour

Automating RE with AI/ML

Chercheur en sécurité chez Microsoft, spécialisé dans la rétro-ingénierie de logiciels malveillants.

Corentin Bayet

Bug Hunting in Hypervisors

CTO de REverse Tactics, expert Pwn2Own en évasion de VM et sécurité des hyperviseurs.

Bruno Pujos

Bug Hunting in Hypervisors

CEO de REverse Tactics, expert en rétro-ingénierie firmware et UEFI.

John McIntosh

Building Agentic Reverse Engineering Tools

Chercheur en sécurité chez Clearseclabs, expert en outils Ghidra et automatisation.

Caleb Davis

Embedded and Shredded

Membre fondateur de SolaSec, spécialiste en sécurité matérielle embarquée et analyse PCB.

L'équipe FLARE

FLARE Team Guide to RE Malware

L'équipe FLARE de Google Cloud (Mandiant) est composée d'ingénieurs en rétro-ingénierie.

Silvio La Porta

Modern Malware OPSEC

CEO de RETooling, expert en rétro-ingénierie de malware avec vaste expérience en analyse de menaces.

Antonio Villani

Modern Malware OPSEC

Co-fondateur de RETooling, spécialisé dans l'analyse des acteurs de menaces et la recherche de malware.

Kai

Modular Implant Design for Windows

Doctorant à Northeastern University, spécialisé en développement d'implants et sécurité offensive.

Daniel Frederic

Reversing Modern Binaries

Expert en rétro-ingénierie de binaires Rust et Go, spécialiste en analyse de malware.

Mathieu Hoste

Reversing Modern Binaries

Ingénieur en sécurité chez FuzzingLabs, expert en sécurité Rust et blockchain.

Tanguy Duhamel

Rust Development for Cyber Security

Développeur principal chez FuzzingLabs, spécialisé en fuzzing distribué et outils Rust.

Tristan Ferreira

Rust Development for Cyber Security

Expert en cybersécurité chez FuzzingLabs, développeur de l'infrastructure de fuzzing FuzzForge.

Voir tous les cours de formation →